В наше время данные являются одним из самых ценных активов любого бизнеса или организации. Поэтому сохранность и защита информации становятся вопросами первостепенной важности. Архивы играют важную роль в этом процессе, предоставляя безопасное и надежное хранение данных.

Проектирование архивов — это дисциплина, которая занимается созданием и организацией архивных систем. Ее целью является обеспечение эффективности использования пространства, доступности хранимых данных и защиты информации от несанкционированного доступа.

Однако, несмотря на все меры предосторожности, современные архивы подвергаются различным видам атак, включая взлом. Взломанный софт становится все более распространенным среди хакеров, которые ищут способы обхода систем безопасности и получения доступа к ценной информации.

Чтобы успешно бороться с угрозами безопасности, необходимо разработать архивы, которые учитывают все возможные сценарии атак и обеспечивают надежную защиту данных. Правильное проектирование архивов учитывает физическую и логическую защиту, аутентификацию и авторизацию, контроль доступа и многое другое.

Важность безопасности при проектировании архивов

При проектировании архивов особую важность следует уделять вопросам безопасности. Архивы хранят большое количество ценных и конфиденциальных данных, и утечка информации может нанести серьезный ущерб как организации, так и ее клиентам.

Одним из основных аспектов безопасности архивов является защита от взлома и несанкционированного доступа к данным. Для этого необходимо использовать современные системы шифрования и аутентификации, а также применять меры для обеспечения физической безопасности хранилища.

Важно также обеспечить защиту от вредоносного программного обеспечения, такого как вирусы и вредоносные программы. Для этого следует использовать антивирусные программы и регулярно обновлять их базы данных.

Еще одним важным аспектом безопасности является обеспечение доступа к архивам только авторизованным пользователям. Для этого можно использовать систему учетных записей и прав доступа, которая позволит контролировать, кто и в какой момент имеет доступ к архивам.

| Преимущества безопасности при проектировании архивов: |

|---|

| Защита от несанкционированного доступа к данным |

| Защита от взлома и утечки информации |

| Обеспечение физической безопасности хранилища |

| Защита от вредоносного программного обеспечения |

| Контроль доступа авторизованных пользователей |

Таким образом, безопасность при проектировании архивов — это важный аспект, который необходимо учитывать с самого начала. Разработчики и администраторы архивных систем должны обладать глубокими знаниями в области информационной безопасности и применять современные методы и технологии для обеспечения защиты данных.

Защита от взлома данных

Для обеспечения безопасности данных рекомендуется использовать следующие меры и технологии:

1. Аутентификация и авторизация: Каждый пользователь должен пройти процесс аутентификации, чтобы подтвердить свою личность и получить доступ к системе. После успешной аутентификации пользователь должен быть авторизован для выполнения определенных операций, согласно его правам и ролям.

2. Шифрование данных: Важно защитить данные при передаче и хранении. Для этого рекомендуется использовать современные криптографические алгоритмы, которые обеспечивают конфиденциальность и целостность информации.

3. Ограничение доступа: Каждый пользователь должен иметь доступ только к тем данным, которые ему необходимы для работы. Необходимо ограничить права доступа для предотвращения несанкционированного доступа.

4. Резервное копирование данных: В случае взлома или потери данных, резервные копии помогут восстановить информацию. Регулярное создание и проверка резервных копий является важной процедурой для обеспечения защиты от потери данных.

5. Обновление системы и программного обеспечения: Важно регулярно обновлять систему и программное обеспечение, включая патчи и исправления уязвимостей. Это поможет устранить известные уязвимости и обеспечит защиту от новых угроз.

Использование данных мер поможет снизить риск взлома данных и обеспечить безопасность архивов. Тем не менее, важно помнить, что защита от взлома данных – это непрерывный процесс, требующий постоянного мониторинга и обновления мер безопасности.

Криптографическая безопасность

В проектировании архивов, криптографическая безопасность играет важную роль. Она позволяет защитить архивы от несанкционированного доступа и предотвратить возможность взлома. Криптографические алгоритмы, такие как AES, RSA и SHA, используются для шифрования и дешифрования данных, а также для проверки целостности файлов.

Одним из основных принципов криптографической безопасности является использование сильных паролей. Сильный пароль должен быть длинным, содержать различные типы символов (буквы верхнего и нижнего регистра, цифры, специальные символы) и быть уникальным для каждого аккаунта или архива.

Основы криптографической безопасности должны быть учтены при разработке программного обеспечения для архивов. Важно выбрать правильный алгоритм шифрования, установить соответствующие ключи и проверить достаточность длины ключа для обеспечения надежности защиты.

Кроме того, важно регулярно обновлять использованные криптографические алгоритмы, так как появляются новые методы взлома и атаки. Проведение аудита безопасности и постоянное обновление алгоритмов помогут поддерживать криптографическую безопасность на должном уровне.

Криптографическая безопасность – неотъемлемая составляющая процесса проектирования архивов. Она обеспечивает конфиденциальность, целостность и непререкаемость данных, а также защищает архивы от возможных угроз и взломов.

Ознакомьтесь с взломанным софтом

Правовые аспекты использования взломанного софта являются сложными и противоречивыми. Во многих странах владение и распространение такого программного обеспечения незаконны, поскольку это нарушает авторские права. Однако, существуют и такие ситуации, когда использование взломанного софта может быть обосновано. Например, с целью тестирования безопасности или обучения.

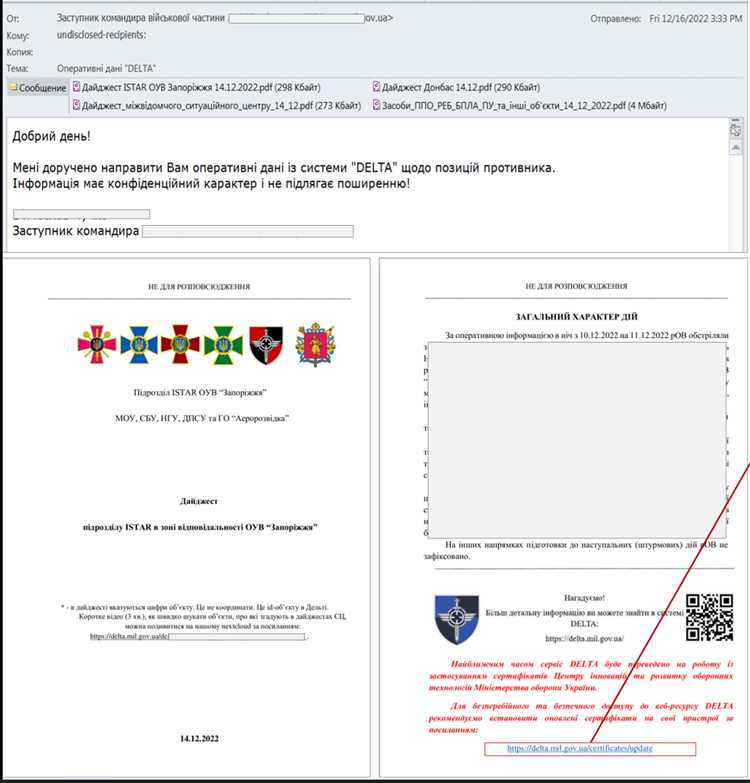

Взломанный софт, как правило, доступен для скачивания на различных файловых хостингах и торрент-трекерах. Однако, необходимо быть осторожным при скачивании и использовании такого ПО, так как обычно оно содержит измененный код и может нести в себе опасности для безопасности данных и системы в целом.

Использование взломанного софта носит риски, включая нарушение законодательства, а также возможность получения вредоносного ПО. Поэтому, перед использованием взломанных программ необходимо хорошо взвесить все плюсы и минусы, оценить ситуацию и принять информированное решение.

Описание взломанного софта

Взломанный софт часто распространяется в сети интернет на специальных сайтах или в торрент-сетях. Он может быть представлен в виде комплекта файлов, которые нужно установить на компьютер, или в виде образа диска, который нужно записать на другой носитель информации, такой как CD или DVD.

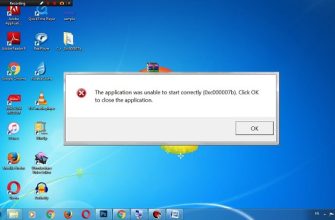

Взломанное ПО может иметь множество названий: кряк (crack), патч (patch), ключ (keygen) и другие. Кроме того, качество и надежность взломанного софта может быть разной и, как правило, нет гарантий, что программа будет работать стабильно без каких-либо проблем.

Важно помнить! Использование взломанного софта является нелегальным и нарушает авторские права разработчиков программного обеспечения. В результате использования такого ПО, пользователь может столкнуться с юридическими последствиями, в том числе штрафами и судебными преследованиями.

Последствия использования взломанного софта

Использование взломанного софта может иметь серьезные последствия для пользователя и его окружения. Вот несколько причин, почему стоит избегать взломанного программного обеспечения:

- Нарушение авторских прав. Взломанный софт является незаконным, так как копирует, изменяет или распространяет программное обеспечение без разрешения правообладателя. Пользователь, который использует взломанный софт, нарушает закон и может быть привлечен к ответственности.

- Уязвимость для вредоносного ПО. Взломанный софт часто содержит скрытые вредоносные программы, такие как троянские кони, шпионское ПО или рекламные вирусы. Эти программы могут вредить вашей системе, украсть личную информацию или использовать ваш компьютер в качестве ботнета.

- Нестабильность и непредсказуемость. Взломанный софт не проходит проверки качества и тестирования, проводимые официальными разработчиками. Это может привести к неожиданным сбоям программы, потере данных или даже полной неработоспособности системы.

- Отсутствие обновлений и поддержки. Взломанный софт не имеет доступа к официальным обновлениям и исправлениям ошибок. В результате, вы остаетесь с уязвимым и устаревшим программным обеспечением, которое может стать преградой для вашей безопасности и эффективности работы.

- Потеря денег и времени. Покупка лицензионного программного обеспечения обычно является дорогой инвестицией, но это гарантирует надежность, безопасность и качество продукта. Используя взломанный софт, вы теряете деньги, потому что не получаете полноценную поддержку и обновления, а также можете столкнуться с неприятностями со стороны правоохранительных органов.

В итоге, использование взломанного софта может иметь серьезные последствия для пользователя. Вместо этого, рекомендуется приобретать лицензионное программное обеспечение, чтобы быть уверенным в его качестве, надежности и безопасности.